최근 디지털 포렌식과 모바일 보안 분야에서 'BFU 상태'라는 용어를 자주 접하게 됩니다. 법 집행기관이 압수한 스마트폰을 분석할 때, 보안 전문가들이 기기의 상태를 평가할 때 항상 등장하는 개념이죠. 그런데 왜 BFU 상태의 폰이 더 안전하다고 하는 걸까요? 오늘은 스마트폰 보안의 근간을 이루는 BFU와 AFU 개념을 깊이 있게 살펴보겠습니다.

BFU와 AFU, 정확히 무엇인가?

BFU (Before First Unlock)

BFU는 'Before First Unlock'의 약자로, 기기가 부팅된 후 사용자가 최초로 잠금을 해제하기 전의 상태를 의미합니다. 쉽게 말해, 폰을 재시작한 뒤 비밀번호나 생체인증을 한 번도 입력하지 않은 상태라고 보면 됩니다.

이 상태에서는 대부분의 사용자 데이터가 완전히 암호화되어 있습니다. 암호화 키가 메모리에 로드되지 않은 상태이기 때문에 전화나 긴급 통화 외에는 거의 모든 기능이 제한됩니다. 알림도 제대로 표시되지 않고, 앱들도 백그라운드에서 작동하지 못합니다.

AFU (After First Unlock)

AFU는 'After First Unlock'의 약자로, 사용자가 최소 한 번 이상 기기의 잠금을 해제한 이후의 상태입니다. 여기서 중요한 점은 화면을 다시 잠갔더라도 재부팅하기 전까지는 계속 AFU 상태가 유지된다는 것입니다.

이 상태에서는 암호화 키가 이미 메모리에 로드되어 있어서 백그라운드 앱들이 작동할 수 있고, 알림도 정상적으로 수신됩니다. 사용자 입장에서는 화면만 잠긴 상태로 보이지만, 시스템 레벨에서는 많은 데이터에 대한 접근이 가능한 상태입니다.

iOS의 Protection Classes

iOS는 데이터 보호를 위해 네 가지 클래스를 사용합니다. Complete Protection(Class A)은 가장 강력한 보호 수준으로, BFU 상태에서는 절대 접근할 수 없습니다. Protected Unless Open(Class B)은 파일이 열려있는 동안만 접근이 가능하고, Protected Until First User Authentication(Class C)은 AFU 상태에서 접근할 수 있습니다. 마지막으로 No Protection(Class D)은 항상 접근 가능한 데이터입니다.

대부분의 민감한 데이터, 예를 들어 메시지, 이메일, 사진 같은 것들은 Class A 또는 Class C로 보호됩니다. 이러한 보호 체계가 BFU와 AFU 상태의 보안 차이를 만들어내는 근본적인 이유입니다.

BFU 상태의 보안 우위

BFU 상태에서는 Class C 키조차도 메모리에 로드되지 않습니다. 이게 의미하는 바가 굉장히 큽니다. 콜드 부트 공격이라는 기법이 있는데, 메모리를 급속 냉각시켜 데이터를 추출하는 공격입니다. BFU 상태에서는 이런 공격도 무용지물이 됩니다. 악성 소프트웨어가 메모리를 스캔하더라도 키를 찾을 수 없기 때문입니다.

더 중요한 것은 전문 포렌식 도구들의 효과가 크게 감소한다는 점입니다. Cellebrite나 GrayKey 같은 법 집행기관에서 사용하는 전문 도구들도 BFU 상태에서는 제한적입니다. 반면 AFU 상태에서는 암호화 키가 이미 메모리에 있어, 고급 공격 기법으로 추출될 가능성이 열립니다.

실제 보안 시나리오

케이스 1: 법 집행기관의 압수

법 집행기관이 용의자의 스마트폰을 압수할 때, 기기가 BFU 상태라면 데이터 추출이 극도로 어려워집니다. 전문 포렌식 도구를 사용해도 대부분의 데이터는 암호화되어 있어 무차별 대입 공격에 의존해야 하는데, 현대 스마트폰의 보안 칩은 시도 횟수를 제한하고 지연을 강제합니다.

실제로 FBI가 iPhone을 해킹하려 했던 여러 사건에서, 기기가 BFU 상태였다면 훨씬 어려웠을 것입니다. 2016년 샌버나디노 총격 사건 당시 FBI가 애플에 잠금 해제를 요구했던 것도 바로 이러한 암호화 체계 때문이었습니다.

케이스 2: 도난 및 분실

폰을 분실했을 때 상황은 복잡해집니다. 습득자가 바로 전원을 끄고 재부팅하면 BFU 상태가 됩니다. 이 상태에서는 원격 삭제 명령도 실행되지 않고, Find My 기능의 위치 추적도 제한적입니다. 하지만 동시에 데이터 추출도 극도로 어렵습니다. 이는 양날의 검이지만, 개인정보 보호 측면에서는 긍정적입니다.

케이스 3: 제로데이 익스플로잇

최신 보안 취약점을 악용하는 공격의 경우를 생각해봅시다. 많은 익스플로잇이 AFU 상태를 전제로 작동합니다. BFU 상태에서는 공격 표면이 극도로 제한되어 있어 익스플로잇이 작동하지 않거나 효과가 미미합니다. NSO Group의 Pegasus 같은 정교한 스파이웨어도 BFU 상태에서는 그 능력이 크게 제한됩니다.

Android의 경우는?

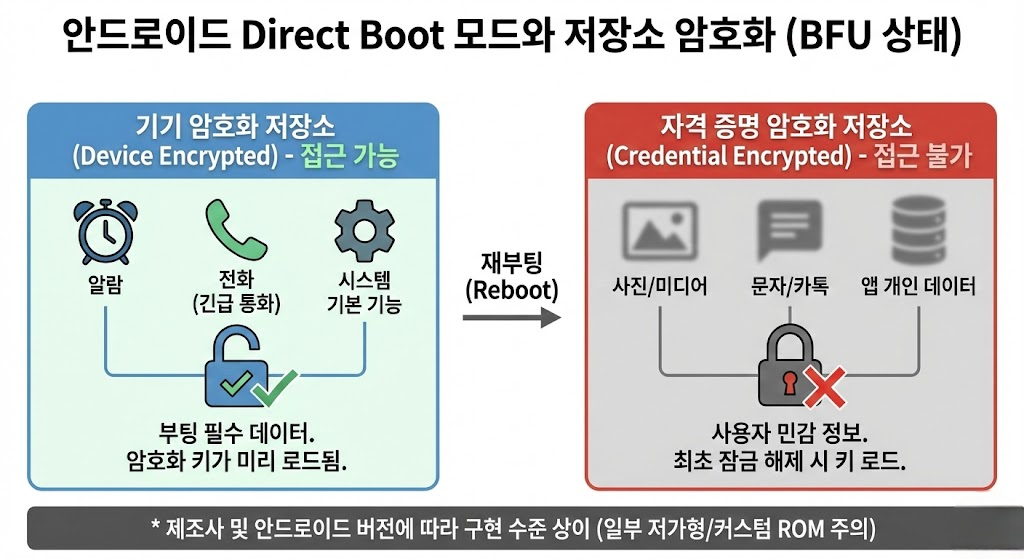

Android도 Android 5.0 Lollipop부터 Full Disk Encryption을, Android 7.0부터는 File-Based Encryption을 지원하며 비슷한 개념을 구현하고 있습니다. Direct Boot Mode라는 것이 있는데, 재부팅 후 잠금 해제 전 상태에서는 Device Encrypted 스토리지만 접근 가능하고, Credential Encrypted 스토리지는 접근할 수 없습니다.

하지만 제조사별로 구현 수준이 다릅니다. 삼성이나 구글의 Pixel 같은 플래그십 기기들은 iOS와 유사한 수준의 보안을 제공하지만, 일부 저가형 기기는 보안이 취약한 경우가 있어 iOS만큼 일관된 보안을 보장하지는 못합니다. 특히 중국 제조사들의 커스텀 ROM은 보안 구현이 제각각이어서 주의가 필요합니다.

긴급 상황을 대비하여 보안을 강화하는 방법

1. 매주 1번 재부팅하기 (가장 강력한 습관)

- 암호화 키가 메모리에서 완전히 사라져 → 진짜 BFU 상태로 돌아감

- 백그라운드에서 몰래 돌아가는 악성코드도 강제 종료 → 일요일 밤마다 “재시작” 한 번만 눌러주세요. 30초 투자로 보안 10배↑

2. 위급할 때 3초 만에 생체인증 차단하기

- iPhone: 전원 버튼 + 볼륨 버튼 동시에 꾹 → 취소해도 Face ID/Touch ID 즉시 꺼짐 (다음 해제는 패스코드만 가능)

- Android:설정 - 도난 감지 모드 활성화 → 도둑·경찰이 휴대전화를 뺏어가는 등 비정상적으로 움직일때 지문·얼굴로 못 열게 막는 기능

※ 완전한 BFU(최강 보안)는 재부팅만 가능. 위 기능은 “임시 방어”입니다.

3. 패스코드 제대로 설정하기

- 최소 20자리 숫자&문자&특수문자 (4자리는 진짜 위험)

- 더 안전하게 → 영문+숫자 혼합 8~12자 알파벳 패스코드 (iPhone은 설정 → Face ID 및 암호 → 암호 변경 → 암호 옵션에서 가능)

- 생체인증은 편리하지만, 강제로 지문 찍히거나 얼굴 비출 수 있음 → 패스코드가 진짜 마지막 방어선

4. 자동 잠금 시간 최대한 짧게

- iPhone: 설정 → 디스플레이 및 밝기 → 자동 잠금 → 30초

- Android: 설정 → 잠금 화면 → 화면 꺼짐까지 시간 → 15~30초 → 화장실 갈 때도 바로 잠겨서 마음 편함

5. 현실적인 한계 꼭 기억하기

- BFU 상태 계속 유지하면 알림·카톡·결제 다 안 됨 → 일상에서는 불가능

- 클라우드 백업(iCloud, 구글 포토 등)은 BFU랑 상관없이 뚫릴 수 있음 → 2단계 인증 꼭 켜기

- 제로데이 공격·사회공학 공격은 이 모든 걸 우회할 수 있음 → 결국 “완벽 보안”은 없다는 사실을 인지하고 있어야함